Fundamentale Ideen der Informatik

Verschlüsselung

Fundamental Ideas of Computer Science

Encryption

Übersicht

WarmUp: KI-TandemLab- Forderungen an sichere Systeme

- Symmetrische Verschlüsselung

- Substitutionschiffren (Cäsar, Vigenère)

- One-Time-Pad

- Moderne Verfahren (AES)

- Asymmetrische Verschlüsselung

- RSA-Algorithmus

- PGP & digitale Signaturen

- Übungsaufgaben

Contents

Warm-up: AI Tandem Lab- Requirements for secure systems

- Symmetric encryption

- Substitution ciphers (Caesar, Vigenère)

- One-time pad

- Modern methods (AES)

- Asymmetric encryption

- RSA algorithm

- PGP & digital signatures

- Exercises

WarmUp: KI-TandemLab

Verschlüsselung mit KI erkunden

Aufgabe mit KI-Tool bearbeiten

Erkenntnisse austauschen

Warm-up: AI Tandem Lab

Explore encryption with AI

Work on task with AI tool

Share insights

Ablauf

Warten auf alle

Aufgabe mit KI-Tool bearbeiten & nachfragen

Ergebnisse austauschen (5 min pro Person)

Process

Wait for everyone

Work on task with AI tool & ask follow-ups

Share results (5 min per person)

Jetzt beitreten!

Join now!

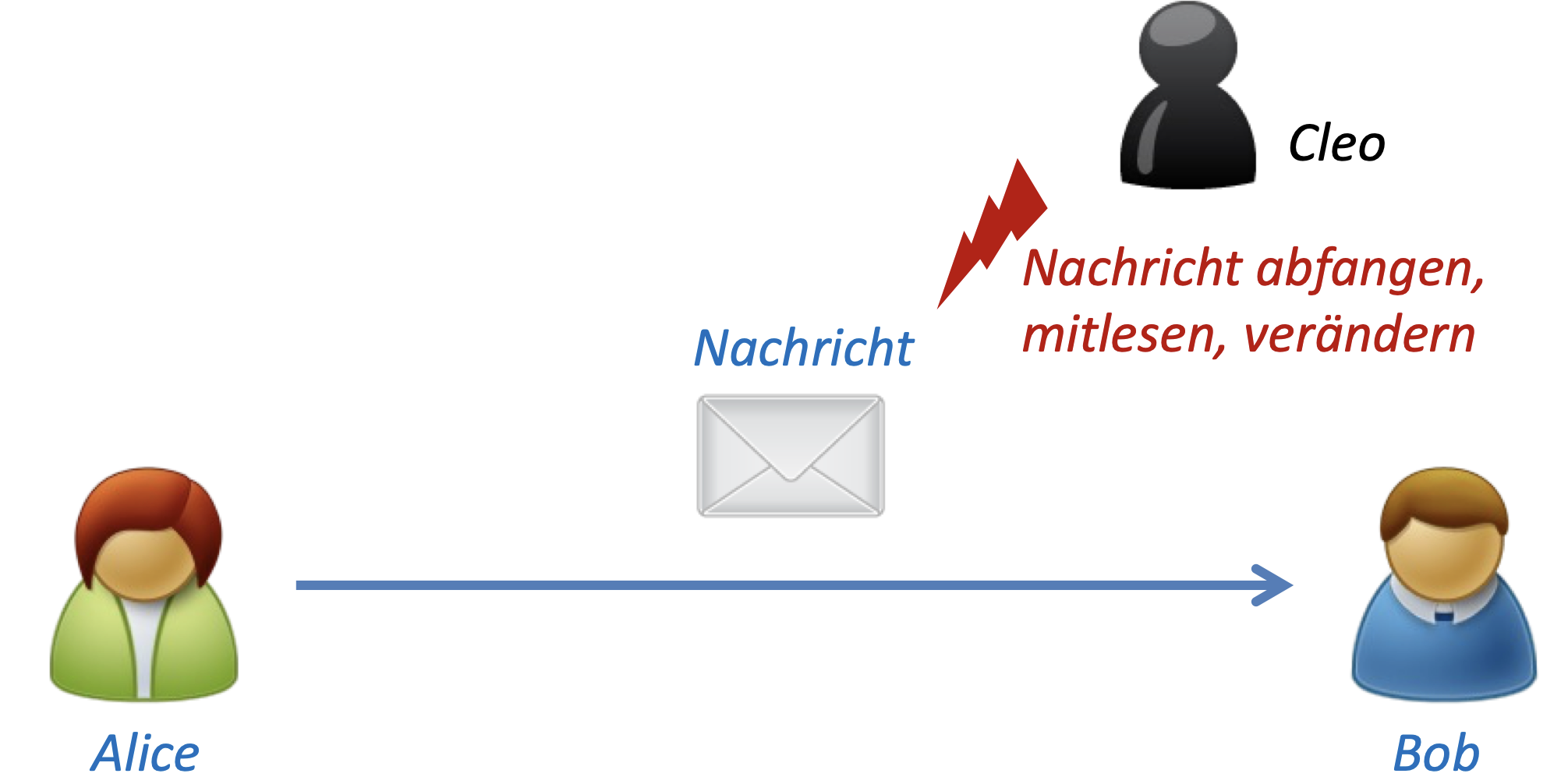

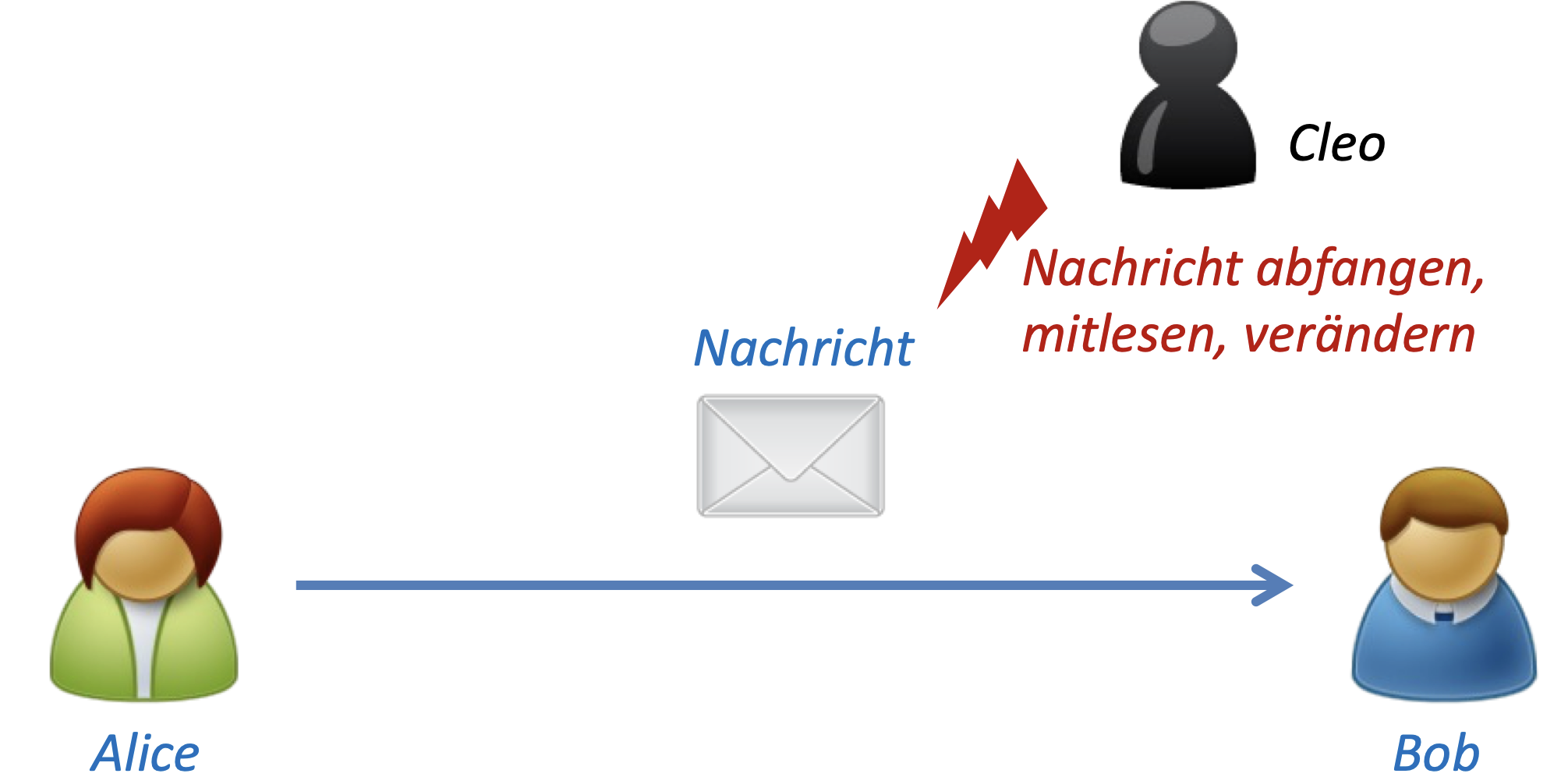

Motivation

Informationen sollen zuverlässig und vertraulich über unsichere Nachrichtenkanäle übermittelt werden können.

Motivation

Information must be transmitted reliably and confidentially over insecure communication channels.

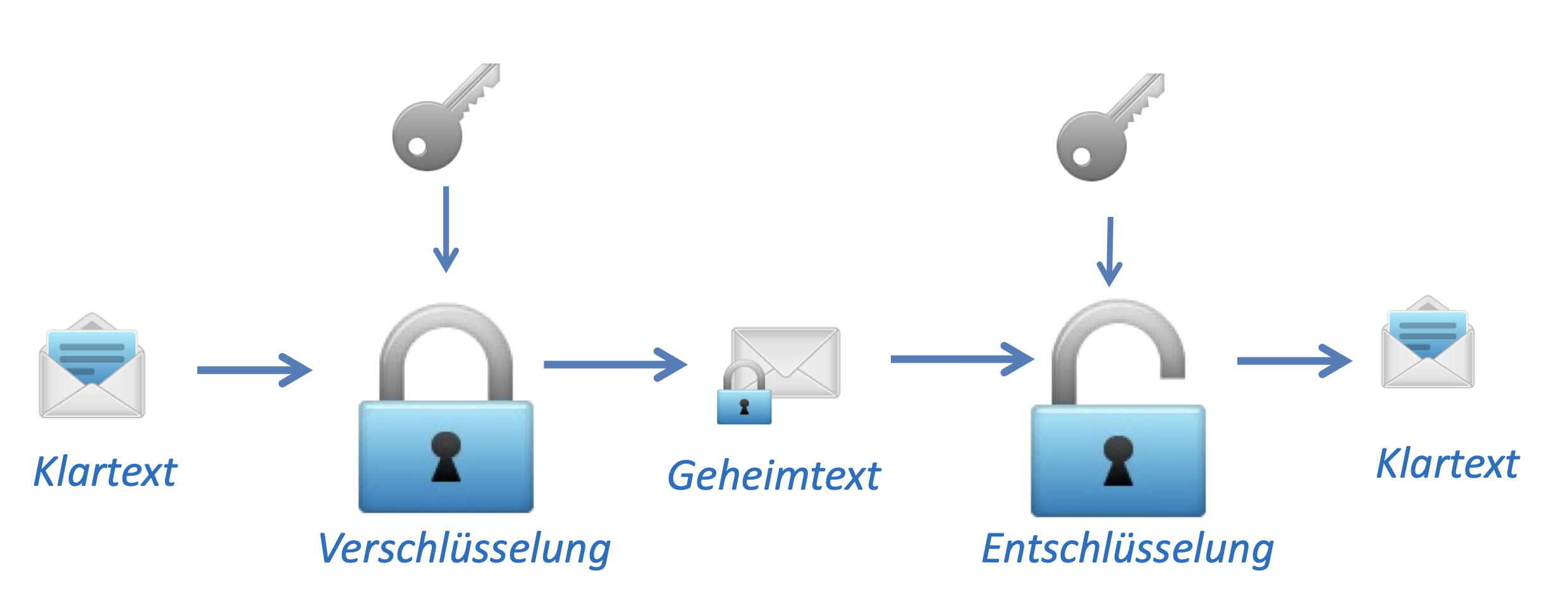

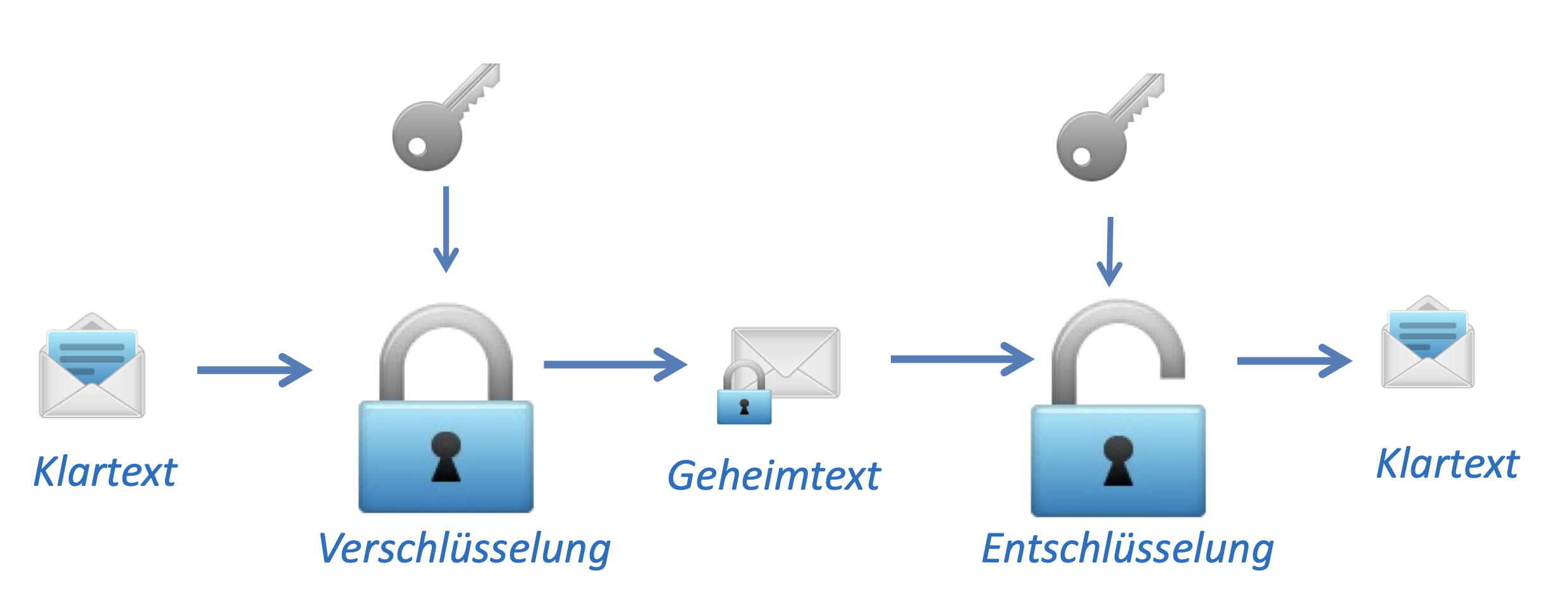

Kryptographie

- Wissenschaft von der Datenverschlüsselung

- Ein Klartext wird mithilfe eines Schlüssels in einen Geheimtext umgewandelt

Cryptography

- The science of data encryption

- A plaintext is converted into a ciphertext using a key

Anwendungsgebiete

- Online-Banking

- E-Commerce (Bestellungen, Bezahlung)

- Pay-TV

- Ende-zu-Ende-Verschlüsselung (WhatsApp, Signal)

- SSH-Verbindungen zu Servern

Applications

- Online banking

- E-commerce (orders, payments)

- Pay-TV

- End-to-end encryption (WhatsApp, Signal)

- SSH connections to servers

Vier Forderungen an sichere Systeme

- Vertraulichkeit (Confidentiality):

Unbefugte können Nachrichten nicht mitlesen. - Integrität (Integrity):

Nachrichten können nicht unbemerkt verändert werden. - Authentizität (Authenticity):

Die Identität des Kommunikationspartners ist verifizierbar. - Schlüsselverwaltung (Key Management):

Erzeugung, Verteilung und Löschung von Schlüsseln muss sicher sein.

Four Requirements for Secure Systems

- Confidentiality:

Unauthorized parties cannot read messages. - Integrity:

Messages cannot be altered undetected. - Authenticity:

The identity of communication partners is verifiable. - Key Management:

Generation, distribution and deletion of keys must be secure.

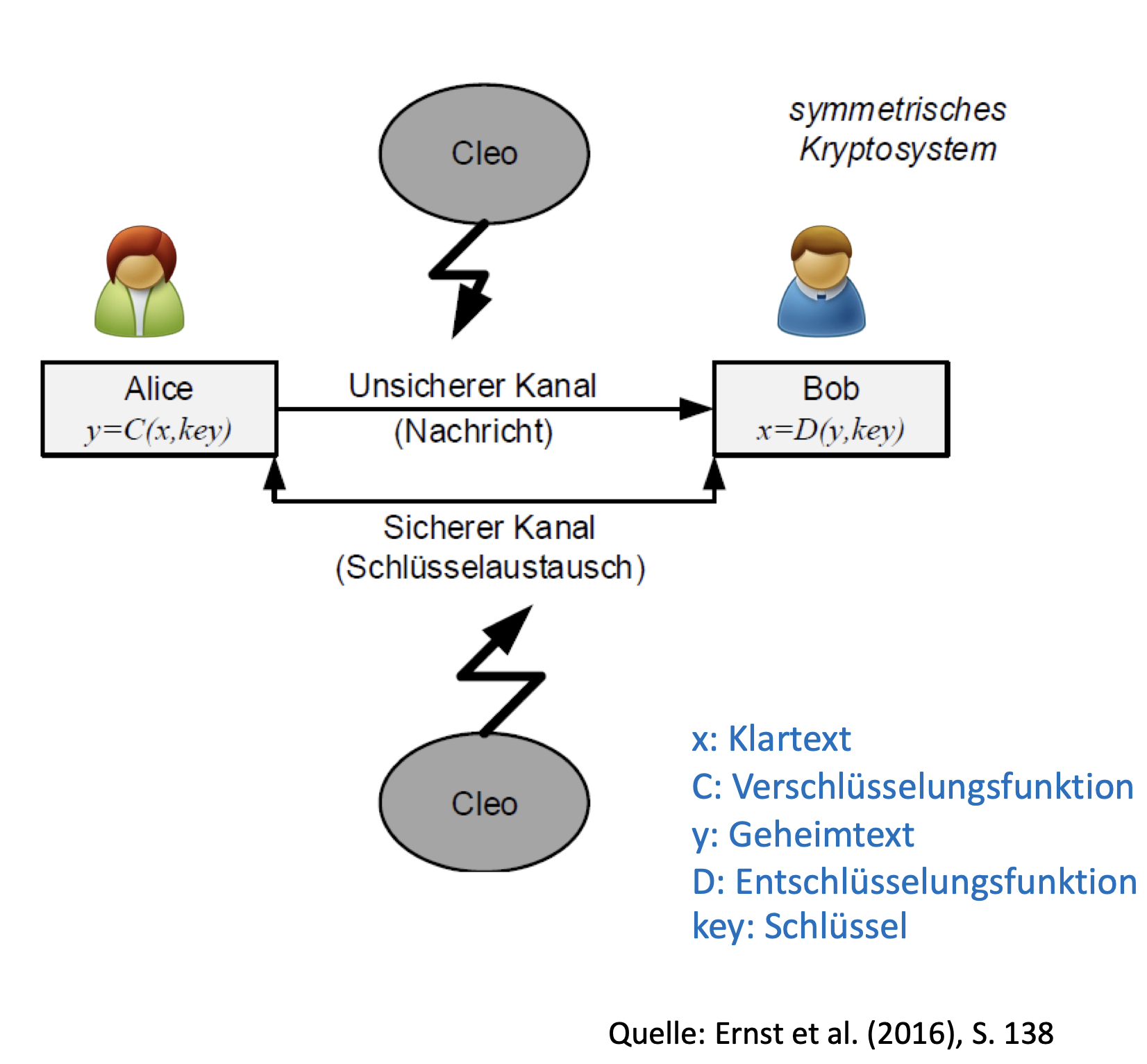

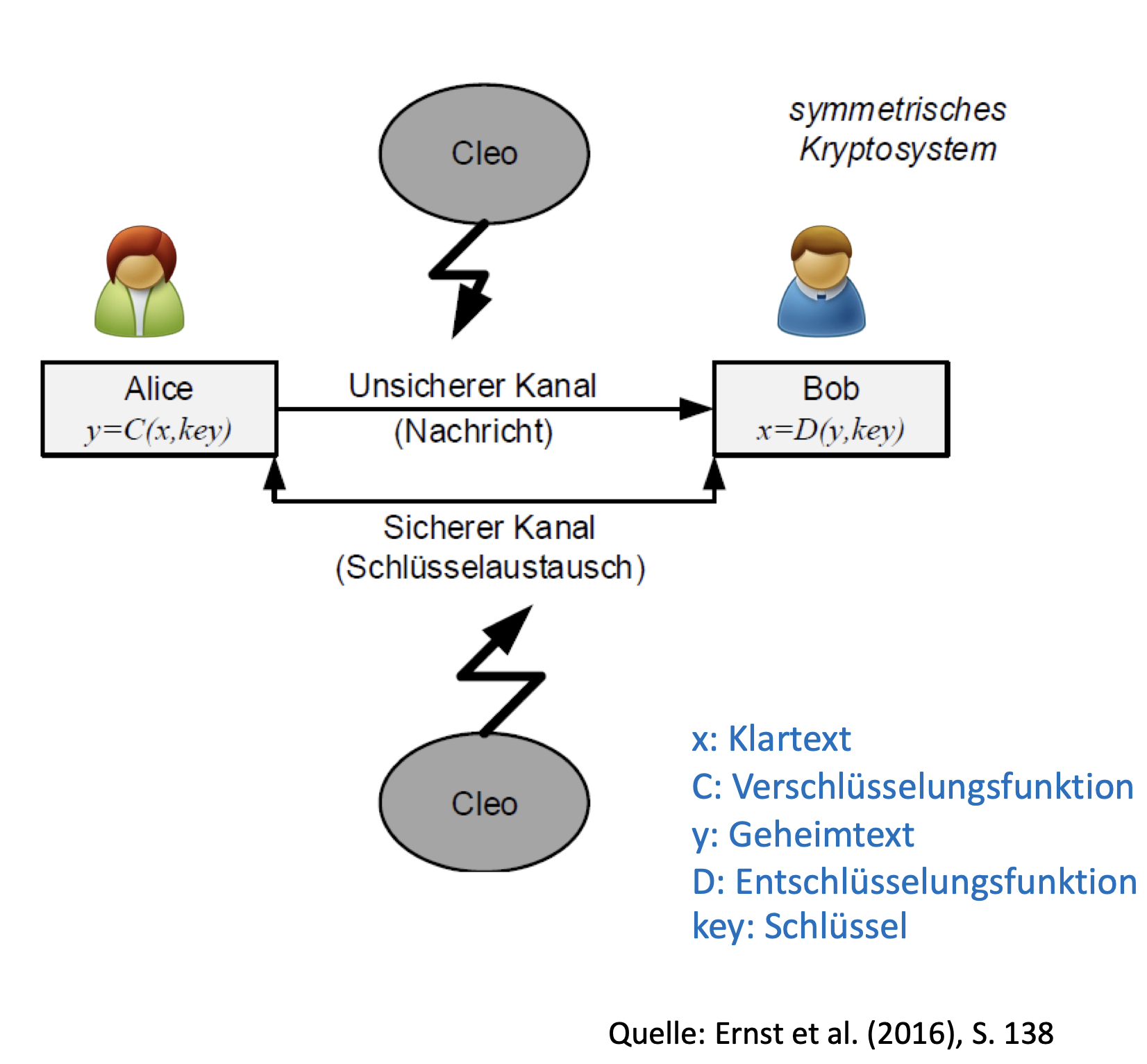

Symmetrische Verschlüsselung

- Nachricht wird mit einem geheimen Schlüssel verschlüsselt

- Zum Ver- und Entschlüsseln wird derselbe Schlüssel verwendet

- Schlüssel muss über einen sicheren Kanal ausgetauscht werden

Symmetric Encryption

- Message is encrypted with a secret key

- Same key is used for encryption and decryption

- Key must be exchanged via a secure channel

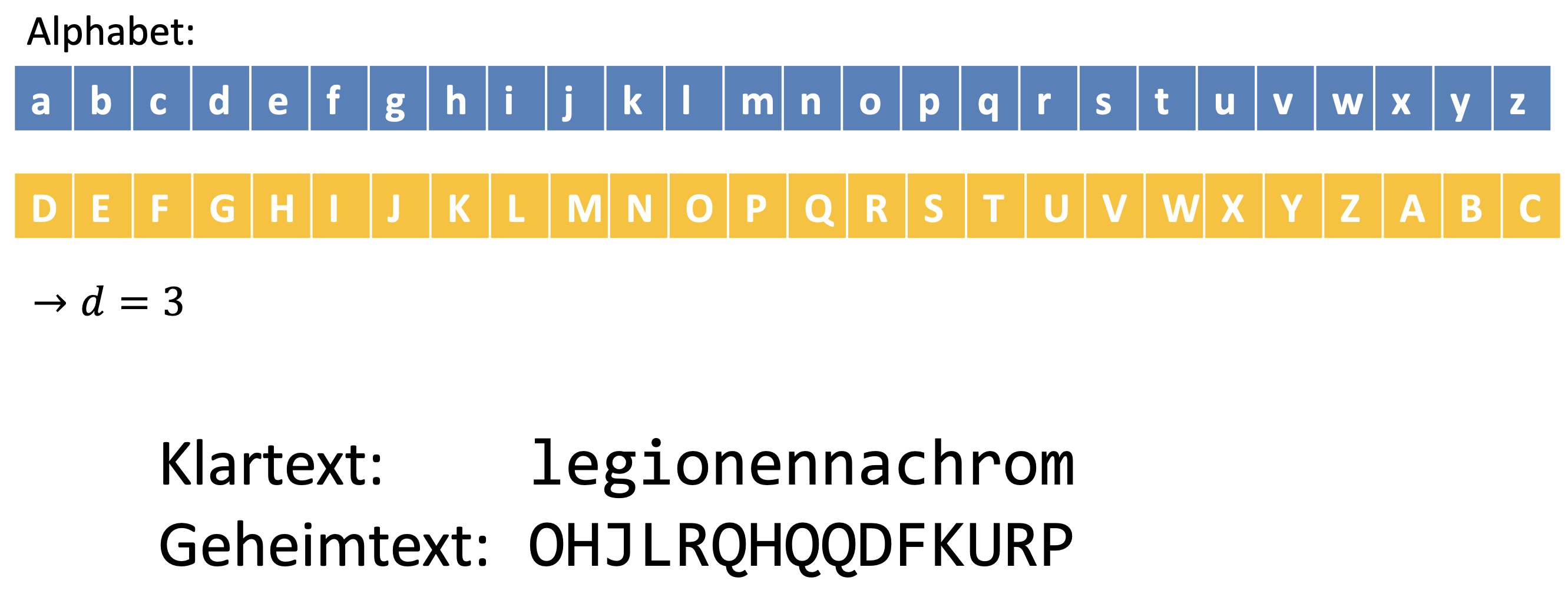

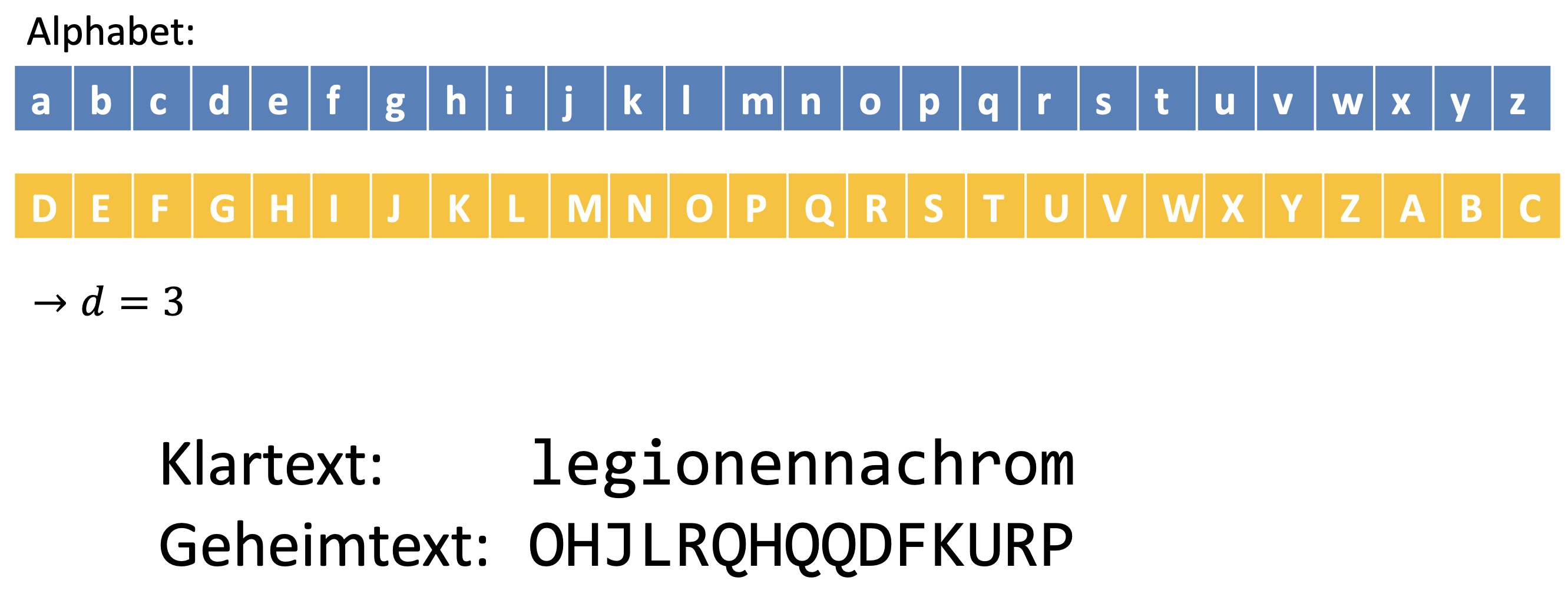

Beispiel: Cäsar-Code

Der i-te Buchstabe wird durch den (i + d)-ten ersetzt. d ist eine feste Verschiebung.

Example: Caesar Cipher

The i-th letter is replaced by the (i + d)-th letter. d is a fixed shift.

Kryptanalyse

- Kryptanalyse: Methoden zur Entschlüsselung ohne Kenntnis des Schlüssels

- Typische Angriffe auf einfache Chiffren:

- Häufigkeitsanalyse: Auswertung der Buchstabenverteilung

- Brute-Force: Durchprobieren aller Schlüsselvarianten

- Known-Plaintext: Bekannte Textteile helfen beim Rückschluss

Cryptanalysis

- Cryptanalysis: Methods for decryption without knowing the key

- Typical attacks on simple ciphers:

- Frequency analysis: Evaluating letter distribution

- Brute force: Trying all possible key variants

- Known plaintext: Known text parts help deduce the key

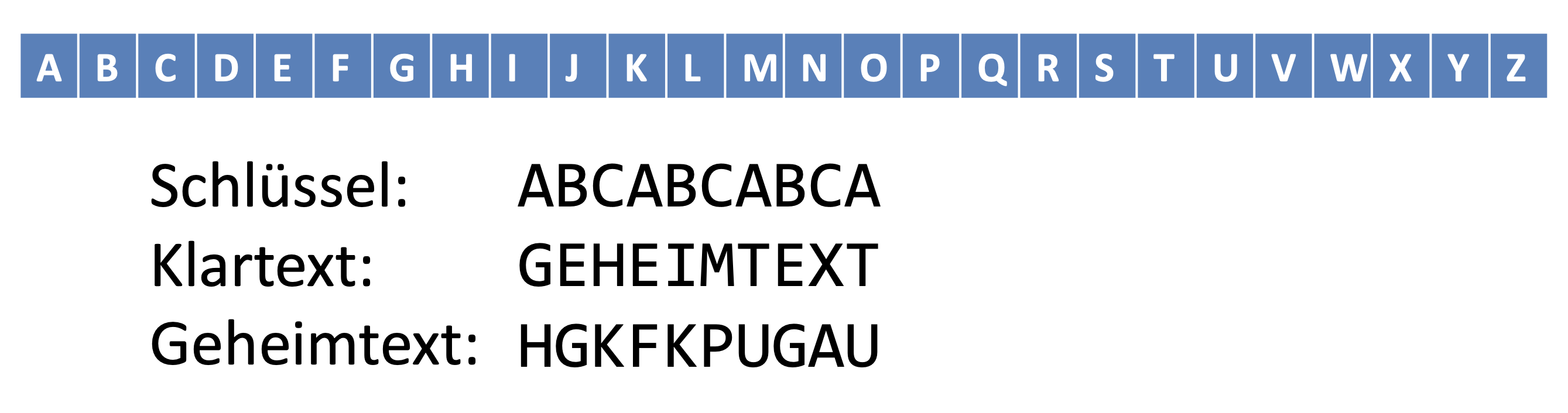

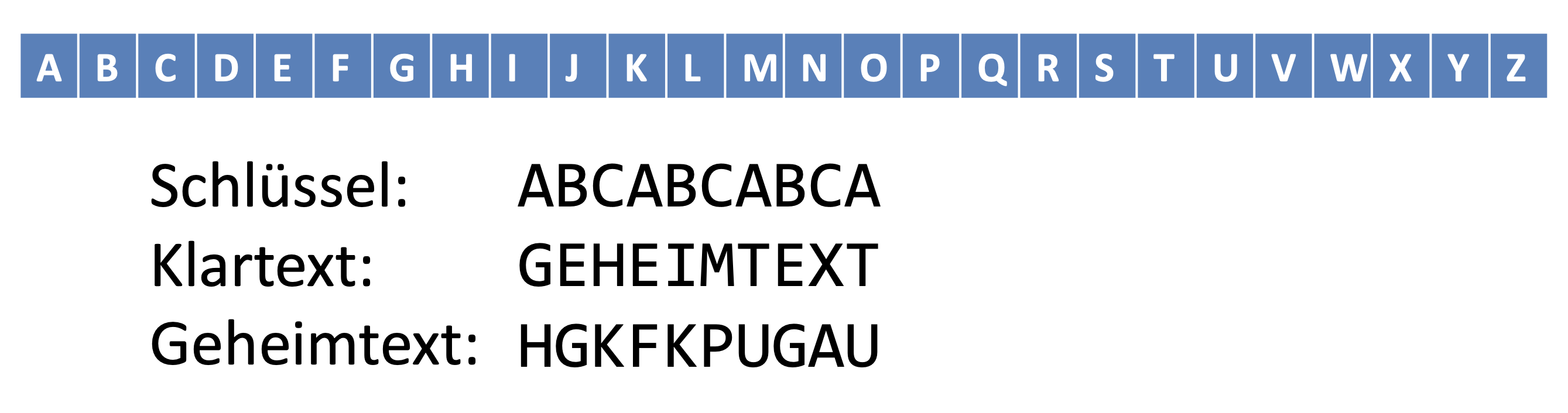

Vigenère-Code & One-Time-Pad

- Vigenère: Schlüssel aus mehreren Buchstaben wird wiederholt und mit dem Text kombiniert

- One-Time-Pad: Schlüssel ist genauso lang wie die Nachricht und rein zufällig → theoretisch unknackbar

- Problem bleibt: sicherer Schlüsselaustausch

Vigenère Cipher & One-Time Pad

- Vigenère: A multi-letter key is repeated and combined with the text

- One-time pad: Key is as long as the message and truly random → theoretically unbreakable

- Problem remains: secure key exchange

Moderne symmetrische Verfahren

- DES: 64-Bit-Schlüssel, entwickelt 1976 – heute unsicher

- AES: Standard seit 2001, unterstützt 128, 192 oder 256 Bit – sicher und effizient

- Wird verwendet in:

- SSH (sicherer Fernzugriff)

- TLS/IPSec (Webverschlüsselung)

- WPA2 (WLAN-Sicherheit)

Modern Symmetric Methods

- DES: 64-bit key, developed 1976 – insecure today

- AES: Standard since 2001, supports 128, 192 or 256 bit – secure and efficient

- Used in:

- SSH (secure remote access)

- TLS/IPSec (web encryption)

- WPA2 (Wi-Fi security)

Problem: Schlüsselaustausch

- Sender und Empfänger brauchen denselben geheimen Schlüssel

- Übertragung über unsichere Netze ist riskant

- Bei n Personen braucht man n(n−1)/2 Schlüssel

- Lösung: Asymmetrische Verfahren

Problem: Key Exchange

- Sender and receiver need the same secret key

- Transmitting over insecure networks is risky

- With n people you need n(n−1)/2 keys

- Solution: Asymmetric methods

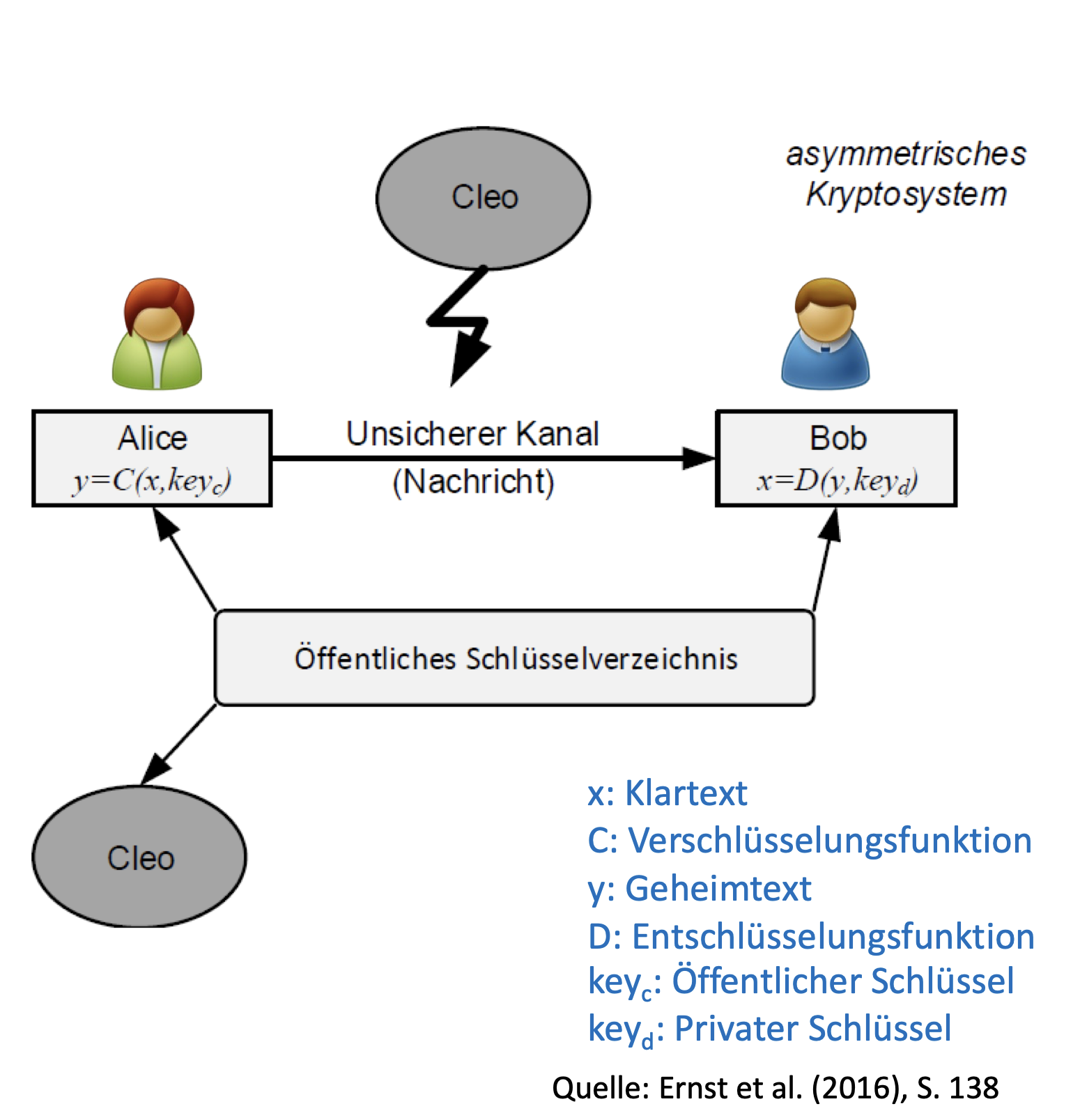

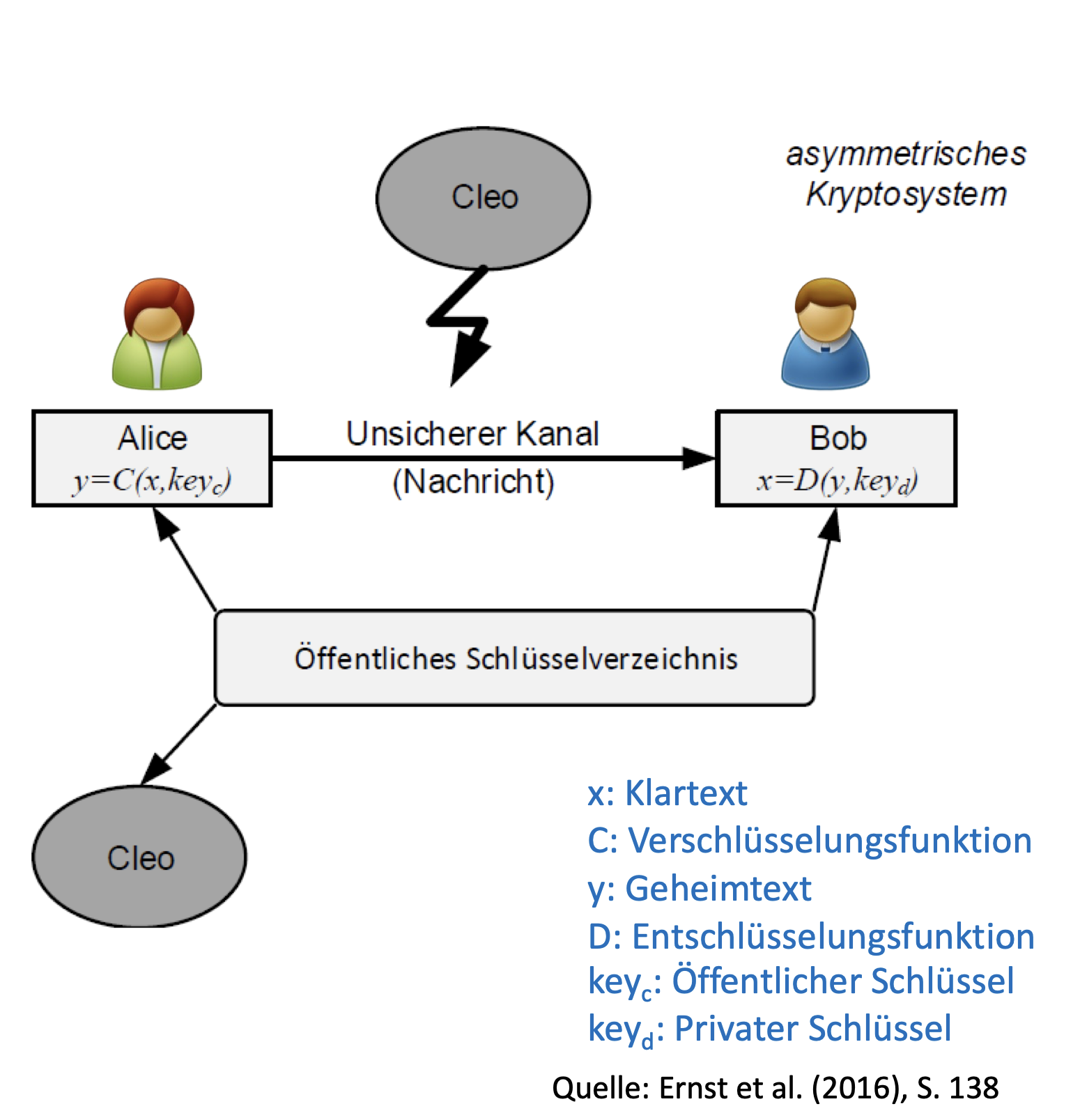

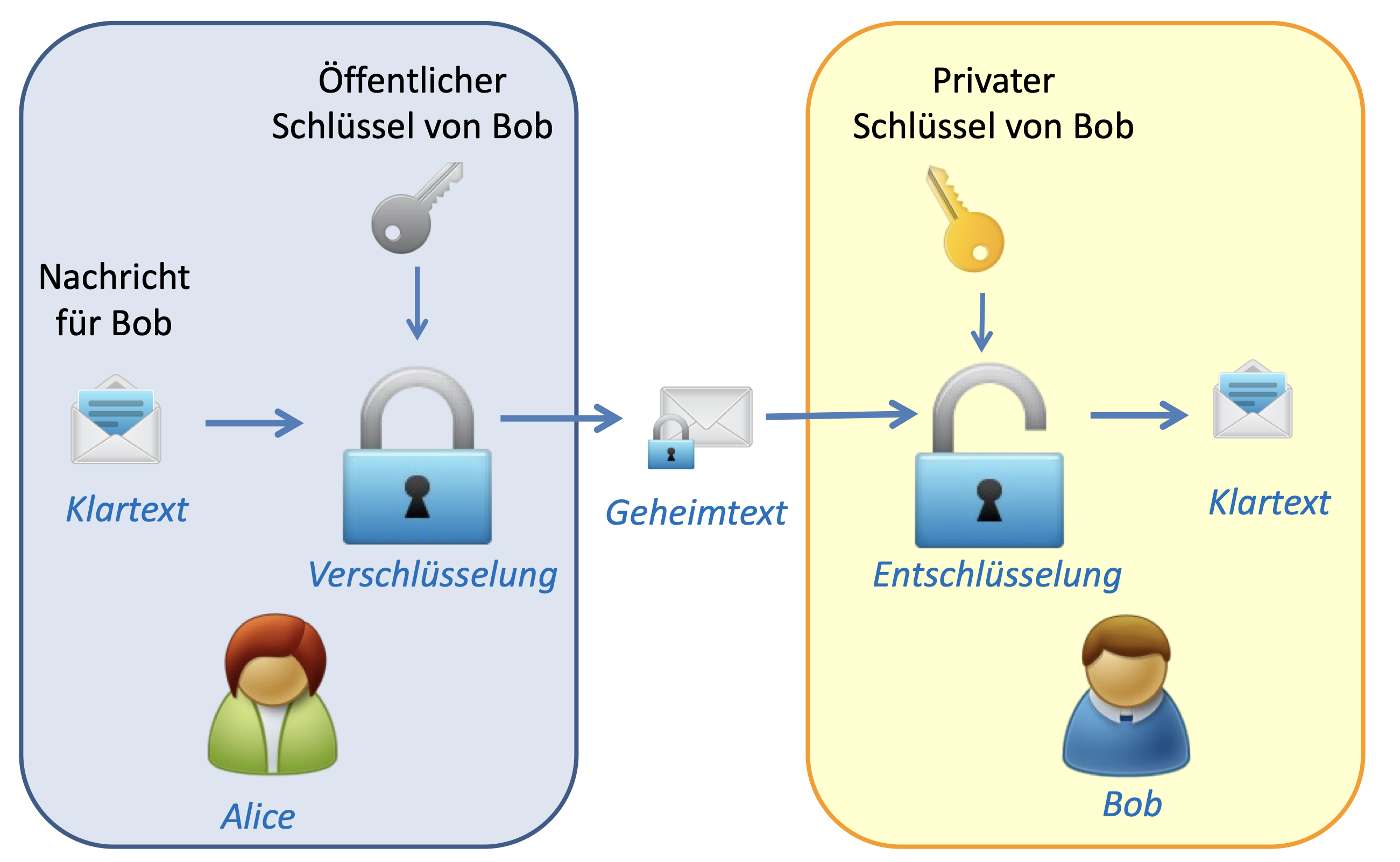

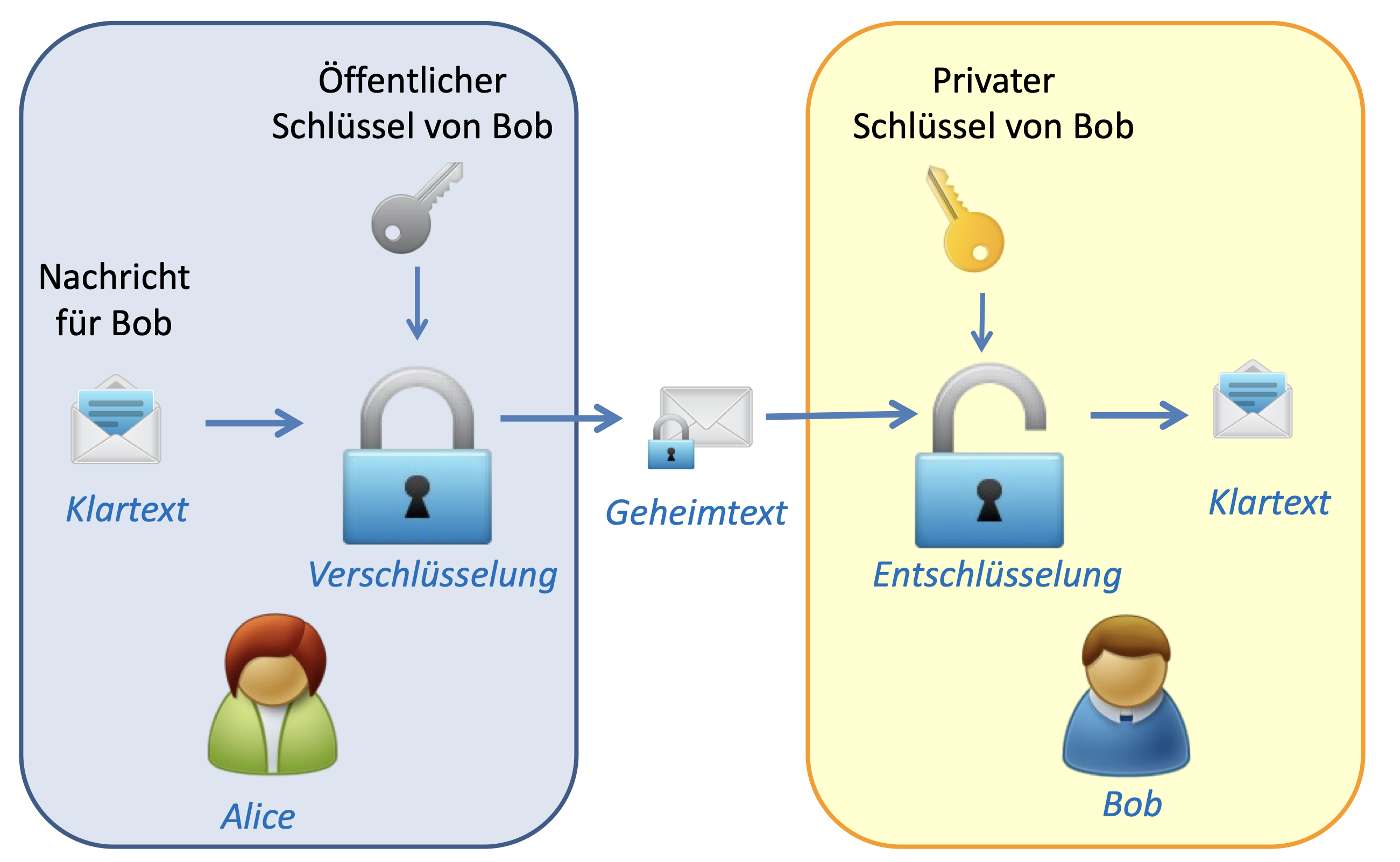

Asymmetrische Verschlüsselung

- Verschlüsselung mit öffentlichem Schlüssel (Public Key)

- Entschlüsselung mit privatem Schlüssel (Private Key)

- Kein Schlüsselaustausch erforderlich

Asymmetric Encryption

- Encryption with public key

- Decryption with private key

- No key exchange required

Ablauf (Public-Key)

- Alice verschlüsselt mit Bobs öffentlichem Schlüssel:

C = P(M) - Bob entschlüsselt mit seinem privaten Schlüssel:

M = S(C)

Process (Public Key)

- Alice encrypts with Bob's public key:

C = P(M) - Bob decrypts with his private key:

M = S(C)

Der RSA-Algorithmus

- 1978 von Rivest, Shamir und Adleman beschrieben

- Sicherheit beruht auf der Schwierigkeit, große Zahlen zu faktorisieren

- Wird genutzt in: SSH, TLS, IPSec (für Schlüsselaustausch)

- RSA ist ca. 1000× langsamer als AES → wird oft nur für den Schlüsselaustausch genutzt

The RSA Algorithm

- Described in 1978 by Rivest, Shamir and Adleman

- Security relies on the difficulty of factoring large numbers

- Used in: SSH, TLS, IPSec (for key exchange)

- RSA is approx. 1000× slower than AES → often only used for key exchange

PGP – Pretty Good Privacy

- E-Mail wird mit symmetrischem Schlüssel verschlüsselt

- Dieser Schlüssel wird asymmetrisch (z.B. RSA) verschlüsselt

- Empfänger entschlüsselt zuerst den Schlüssel, dann die Nachricht

- Optionale digitale Signatur und Web of Trust

PGP – Pretty Good Privacy

- E-mail is encrypted with a symmetric key

- This key is encrypted asymmetrically (e.g. RSA)

- Receiver decrypts the key first, then the message

- Optional digital signature and Web of Trust

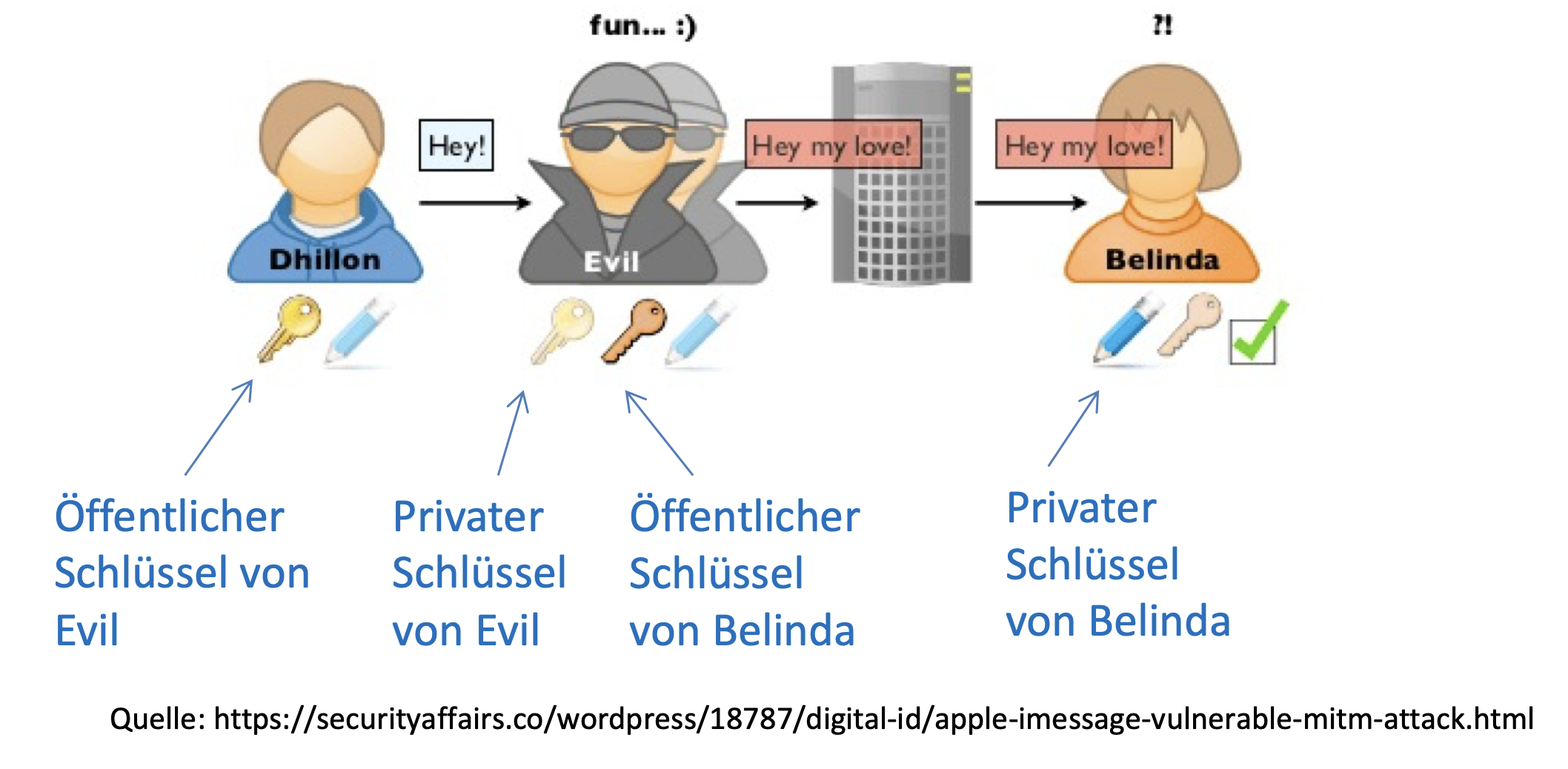

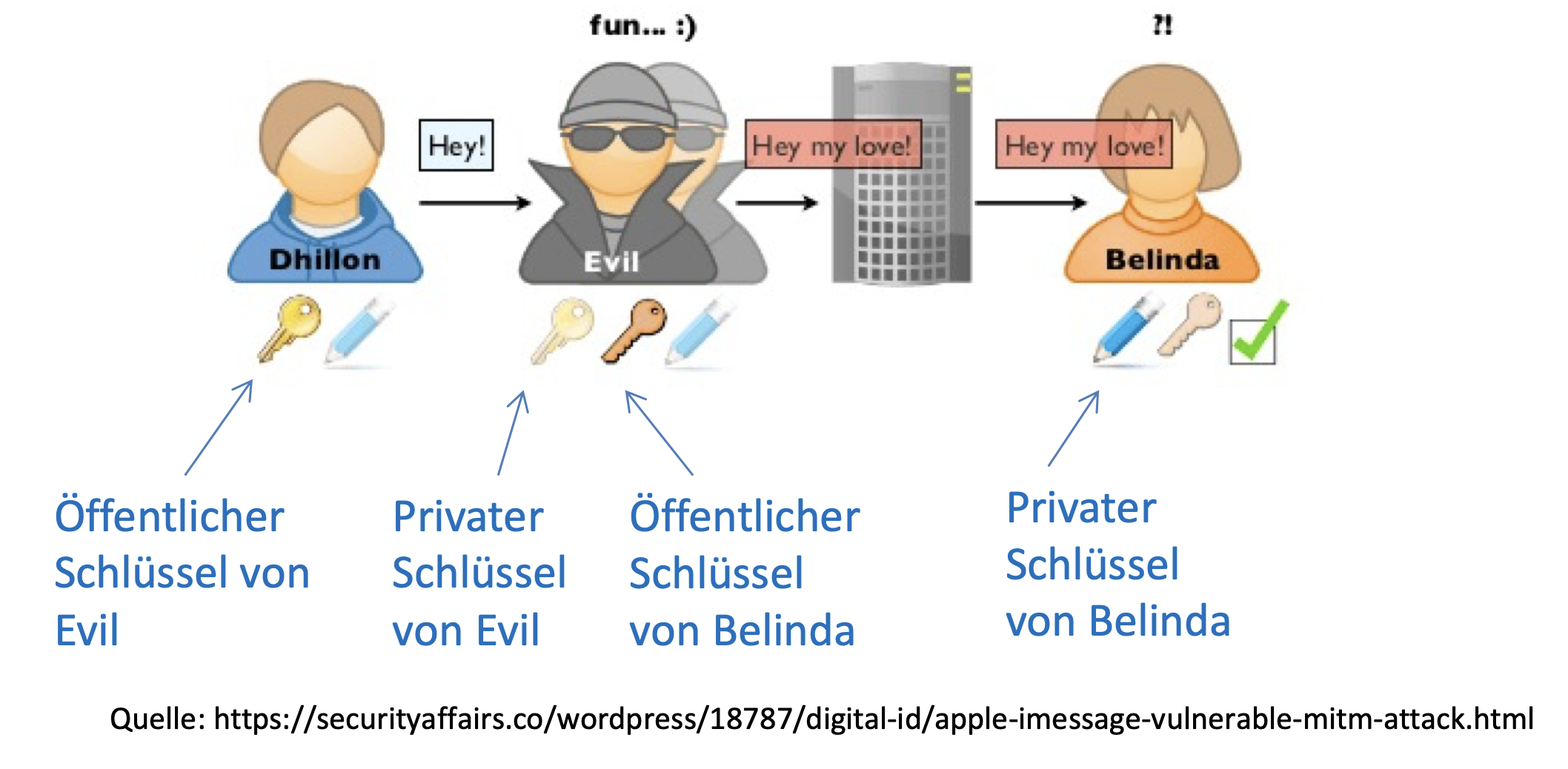

Man-in-the-Middle-Angriff

- Angreifer fängt Kommunikation ab und tauscht Schlüssel aus

- Kann Nachrichten lesen, verändern und weiterleiten

- Abhilfe: Digitale Zertifikate, PKI, Web of Trust

Man-in-the-Middle Attack

- Attacker intercepts communication and swaps keys

- Can read, modify and forward messages

- Countermeasures: Digital certificates, PKI, Web of Trust

Digitale Signaturen & PKI

- Digitale Signatur: Private Signatur → öffentliche Prüfung (Authentizität + Integrität)

- PKI (Public Key Infrastructure): Digitale Zertifikate verknüpfen Schlüssel mit Identität

- Certification Authorities (CAs) bestätigen die Echtheit

- Webbrowser erkennen CA-Zertifikate automatisch (HTTPS)

Digital Signatures & PKI

- Digital signature: Private signing → public verification (authenticity + integrity)

- PKI (Public Key Infrastructure): Digital certificates link keys to identities

- Certification Authorities (CAs) confirm authenticity

- Web browsers automatically recognize CA certificates (HTTPS)

Zusammenfassung

- Ziel: Vertrauliche & sichere Kommunikation

- Vier Anforderungen: Vertraulichkeit, Integrität, Authentizität, Schlüsselmanagement

- Symmetrisch: gleicher Schlüssel (schnell, aber Austausch-Problem)

- Asymmetrisch: öffentlich/privat (kein Austausch nötig, aber langsamer)

- Digitale Signaturen garantieren Absender-Identität

Summary

- Goal: Confidential & secure communication

- Four requirements: Confidentiality, integrity, authenticity, key management

- Symmetric: same key (fast, but exchange problem)

- Asymmetric: public/private (no exchange needed, but slower)

- Digital signatures guarantee sender identity

Aufgaben

franke-lab.de/lehre/sose/fundidee/u5.html

- Cäsar-Verschlüsselung

- One-Time-Pad

- SSH-Schlüsselpaar

- Let's Encrypt

Exercises

franke-lab.de/lehre/sose/fundidee/u5.html

- Caesar cipher

- One-time pad

- SSH key pair

- Let's Encrypt

Fragen?

Sitzungsreflexion

franke-lab.de/lehre/sose/fundidee/reflexion.html?sitzung=5

Artefakte & Reflexion verfassen → HTML kopieren → in Mahara einfügen

To Do's:

- e-Portfolio aktualisieren (Reflexion Sitzung 5)

- Übungsaufgaben fertigstellen

Questions?

Session Reflection

franke-lab.de/lehre/sose/fundidee/reflexion.html?sitzung=5

Write artifacts & reflection → copy HTML → paste into Mahara

To Do's:

- Update e-portfolio (reflection session 5)

- Complete exercises